Você trabalhou cuidadosamente em sua estratégia de e-mail marketing mas ainda enfrenta o problema de seus e-mails serem devolvidos ou acabarem na pasta de spam o tempo todo?

Isso é algo que nenhum representante de vendas ou marketing deseja enfrentar. Afinal, devoluções e uma alta taxa de reclamação de spam podem ser prejudiciais à reputação do remetente, à capacidade de entrega do e-mail e até mesmo fazer com que o remetente seja bloqueado pelos ISPs.

Mas não se preocupe. Eu também passei por isso e consegui corrigir.

Um dos motivos pelos quais seus e-mails podem ser marcados como spam é a configuração incorreta dos registros DMARC, DKIM e SPF.

Para resolver o problema, você precisa saber alguns detalhes técnicos. E é para isso que estamos aqui!

Resumo:

SPF, DKIM e DMARC: quais suas funções?

Vamos começar esclarecendo alguns termos.

Ao ler as definições de SPF, DKIM e DMARC, você notará que o DNS é muito mencionado. DNS (Domain Name System) é um repositório de nomes de domínio (example.com) e seus endereços IP correspondentes (111.222.333.444). Cada domínio pode ter mais de um endereço IP. Por exemplo, um subdomínio e um domínio de e-mail terão IPs diferentes.

Para configurar SPF, DKIM e DMARC, você precisa de acesso ao DNS. Normalmente, os administradores de sistema da sua empresa ou, em alguns casos, os desenvolvedores podem ajudá-lo com isso.

O SPF ajuda a evitar spoofing verificando o endereço IP do remetente.

SPF (Sender Policy Framework) é um registro DNS que contém informações sobre servidores que possuem permissão para enviar emails a partir de um domínio específico (por exemplo, snov.io).

Com ele, você pode verificar se as mensagens vindas do seu domínio são enviadas por servidores de e-mail e endereços IP autorizados por você. Podem ser seus próprios servidores de e-mail ou mesmo servidores de outra empresa que você usa para enviar e-mails.

Se o SPF não estiver definido, os golpistas podem tirar vantagem disso e enviar mensagens falsas que parecem vir de você.

É importante lembrar que só pode haver um único registro SPF para cada domínio. Em um registro SPF, no entanto, podem haver vários servidores e endereços IP autorizados (por exemplo, se os e-mails forem enviados de várias plataformas de e-mail).

DKIM mostra que o e-mail pertence a uma organização específica

DKIM (DomainKeys Identified Mail) é outro padrão técnico que ajuda a identificar endereços de e-mail falsos, lutar contra spam e prevenir spoofing e roubo de identidade.

O DKIM adiciona uma assinatura digital ao cabeçalho da sua mensagem de e-mail, que os servidores de e-mail verificam para garantir que o conteúdo do e-mail não foi alterado. Assim como o SPF, existe um registro DKIM no DNS.

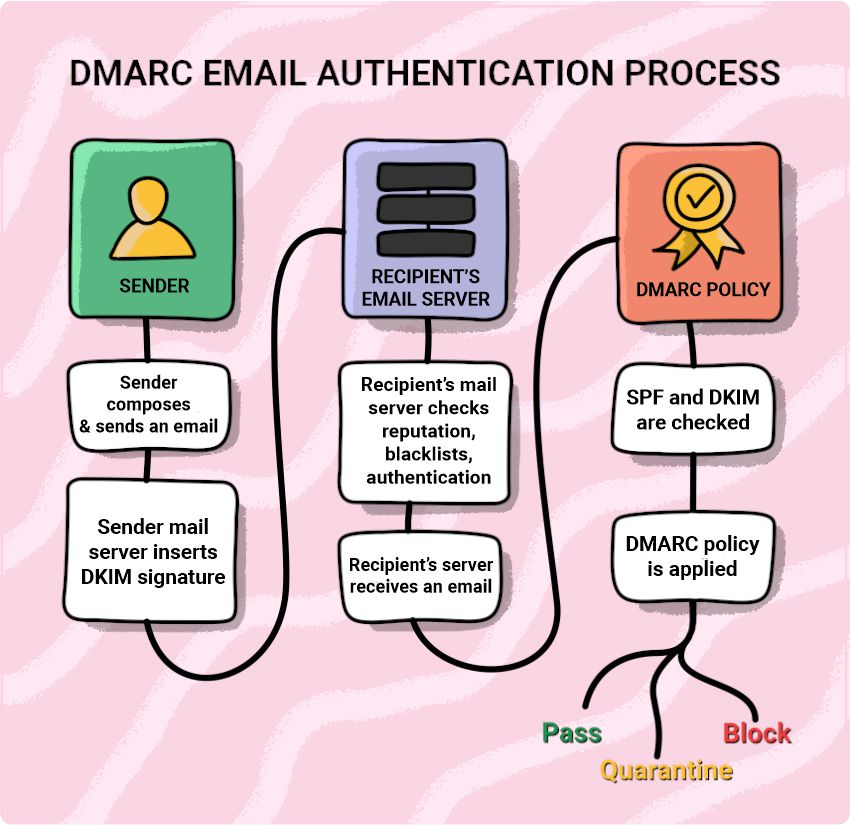

DMARC alinha os mecanismos SPF e DKIM

DMARC (Domain-Based Message Authentication, Reporting & Conformance) define como o servidor de e-mail do destinatário deve processar e-mails recebidos se eles não passarem na verificação de autenticação (SPF, DKIM ou ambos).

Basicamente, se houver uma assinatura DKIM e o servidor de envio for encontrado nos registros SPF, o e-mail será enviado para a caixa de entrada do destinatário.

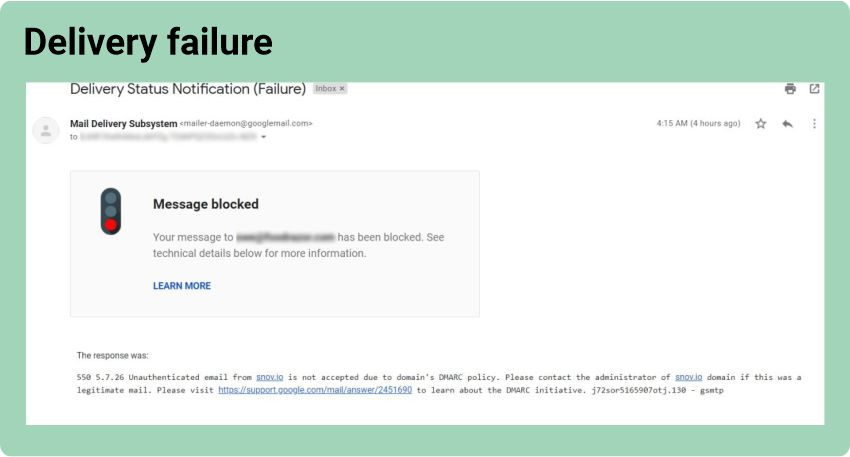

Se a mensagem falhar na autenticação, ela será processada de acordo com a política DMARC selecionada: none, quarentine ou reject.

- None – De acordo com a política “none”, o servidor de recebimento não realiza nenhuma ação quando seus envios de e-mail falharem na autenticação. Isso não afeta sua capacidade de entrega. Mas também não o protege de golpistas e por isso não recomendamos essa configuração. Somente com a introdução de políticas mais rígidas você pode barrar golpes do início e permitir que o mundo saiba que você se preocupa com seus clientes e sua marca.

- Quarentine – Aqui, as mensagens que vêm do seu domínio, mas não passam na verificação do DMARC, vão para “quarentena”. Nesse caso, o provedor é aconselhado a enviar seu e-mail para a pasta de spam.

- Reject – Sob a política de “rejeitar”, o servidor de recebimento rejeita todas as mensagens que não passam na autenticação de e-mail. Isso significa que esses e-mails não chegarão a um destinatário e resultarão em uma rejeição.

A opção “reject” é a mais eficaz, mas é melhor escolhê-la apenas quando se tem a certeza de que tudo está configurado corretamente.

Agora que esclarecemos todos os termos, vamos ver como você pode verificar se possui um registro SPF, um registro DKIM e uma política DMARC existentes e configurados.

Como você pode verificar se sua configuração técnica está correta?

Aqui estão algumas maneiras fáceis de verificar sua configuração técnica para ver se tudo está funcionando corretamente.

Verificando DKIM, SPF e DMARC via Gmail

Opção 1

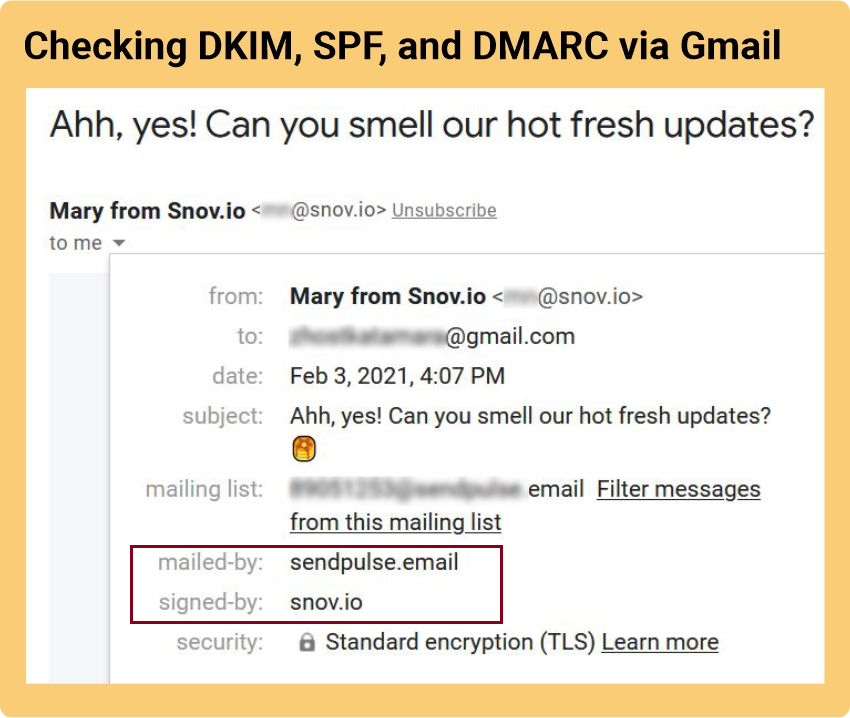

Envie um e-mail de teste para o seu endereço e abra a mensagem. Clique em “Mostrar detalhes”. Se você vir um cabeçalho “enviado por” com o nome de domínio e um cabeçalho “assinado por” com o domínio de envio correto, então seu DKIM e SPF estão indo bem.

Opção 2

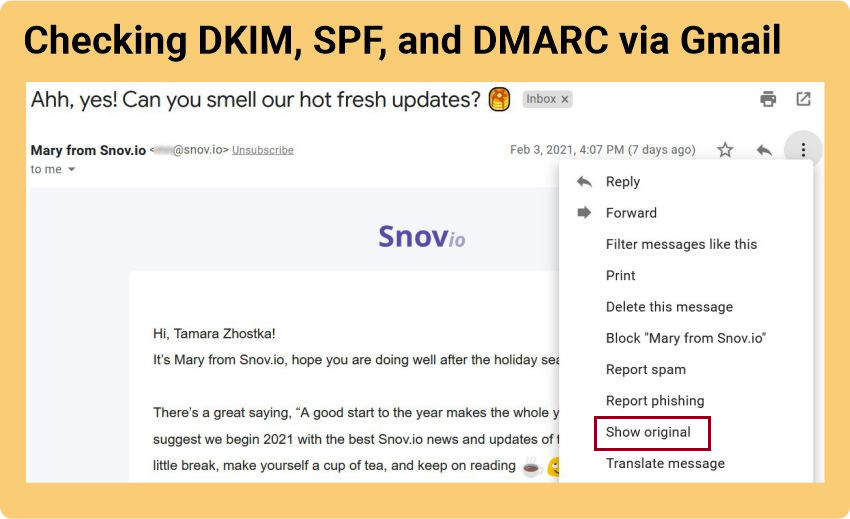

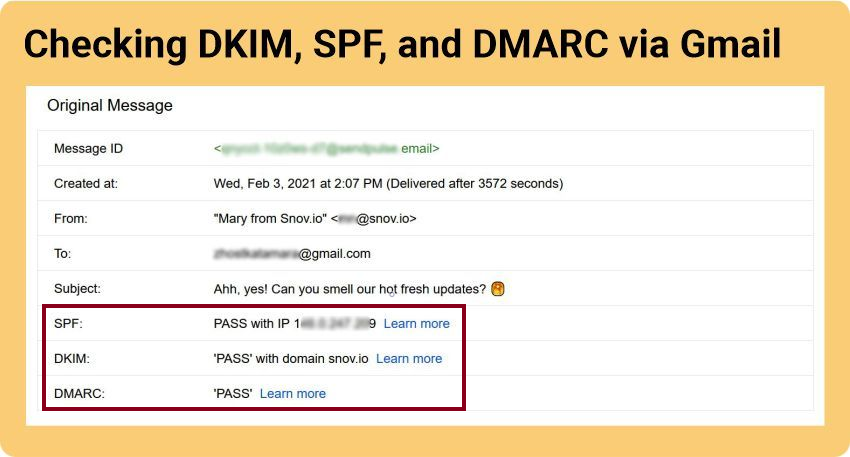

Se você selecionar a opção “Mostrar original”, poderá ver mais informações sobre SPF, DKIM e DMARC.

Feito!

Verificando DKIM, SPF e DMARC via linha de comando

Agora vamos ver como você pode verificar registros SPF, DKIM e DMARC no Windows por meio da linha de comando. Para usuários de Mac, o processo é um pouco diferente; a verificação é feita por meio do Terminal Mac OS. Você pode ler os detalhes aqui.

Verificando o registro SPF

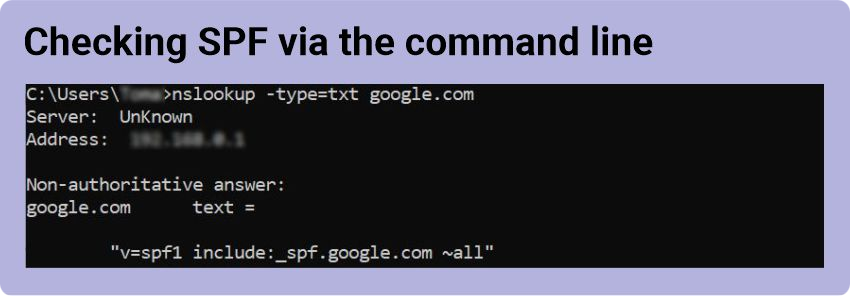

Você pode verificar seu registro SPF usando nslookup – uma ferramenta de consulta padrão que fornece ao usuário uma interface de linha de comando para acessar o DNS.

- Abra a linha de comando (Iniciar> Executar> cmd).

- Digite “nslookup -type=txt” seguido por um espaço e um domínio ou nome de host, por exemplo, “nslookup -type =txt google.com”.

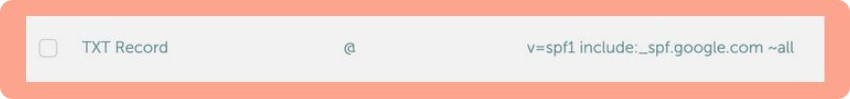

- Se existir um registro SPF, o resultado será algo como: “v=spf1 include:_spf.google.com ~all”.

- Se não houver resultados ou se não houver “v=spf1”, existe um problema ao obter o registro do domínio ou ele não existe.

Como ler o SPF corretamente

- A parte “v=spf1” mostra que o registro é do tipo SPF (versão 1).

- A parte “include” lista os servidores com permissão para enviar e-mails para o domínio.

- A parte “~all” indica que se alguma parte da mensagem enviada não corresponder ao registro, o servidor do destinatário provavelmente a recusará.

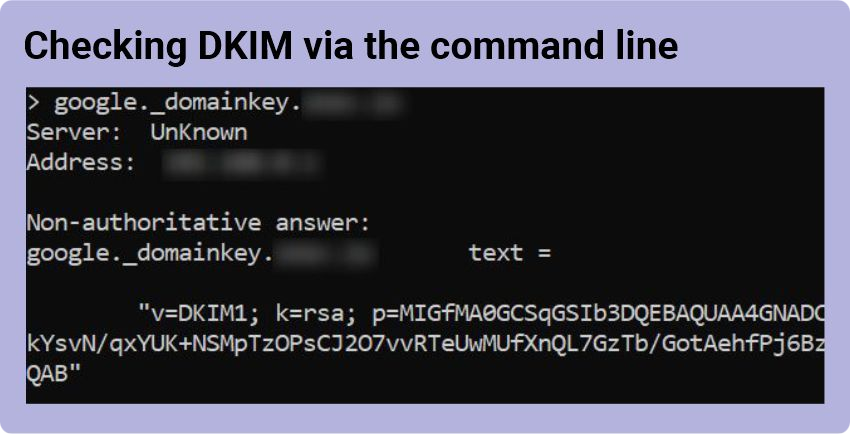

Verificando o registro DKIM

Para verificar o DKIM com a ajuda do nslookup, siga estas etapas:

- Abra a linha de comando (Iniciar> Executar> cmd).

- Na janela de comando, digite “nslookup”> Enter.

- Digite “set q = txt”> Enter.

- Digite “selector._domainkey.domain.com”> Enter. Substitua as palavras selector e domain pelo seletor DKIM e domínio que você deseja consultar.

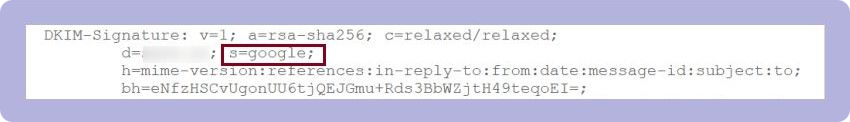

O seletor DKIM pode ser encontrado no cabeçalho do email DKIM-Signature se você acessar qualquer email enviado, clicar em “Mostrar original” (como fizemos aqui) e rolar para baixo. É especificado como a tag “s=”.

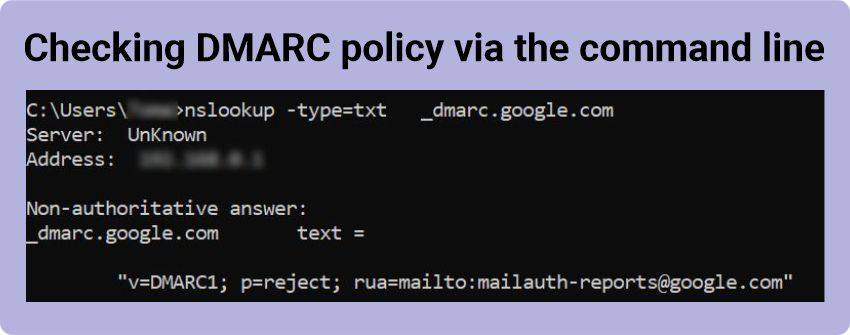

Verificando a política DMARC

Você também pode pesquisar a política DMARC na linha de comando:

- Abra a linha de comando (Iniciar> Executar> cmd).

- Digite “nslookup -type=txt _dmarc.dominio.com”, por exemplo, “nslookup -type=txt _dmarc.google.com”,> Enter.

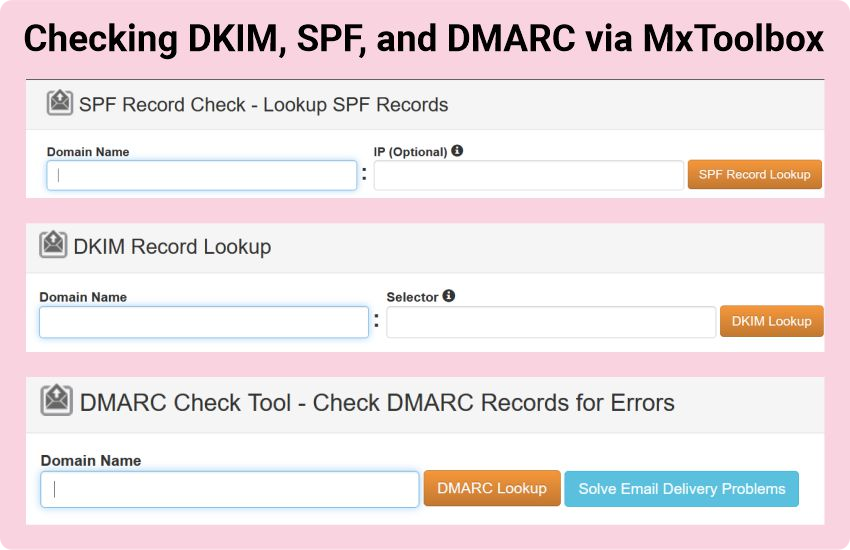

Verificando o DKIM, SPF e DMARC com a ajuda do MxToolbox.

Esta é, talvez, a opção mais fácil. Tudo o que você precisa fazer é acessar o site do MxToolbox e realizar três verificações.

Observe que, para a pesquisa de registro DKIM, você precisará de um seletor, assim como no caso da linha de comando que descrevemos anteriormente.

Como configurar SPF, DKIM e DMARC?

Ao configurar os registros SPF, DKIM e DMARC, você precisa seguir a ordem correta, que pode ser encontrada na Ajuda do administrador do Google Workspace.

Estas são as instruções que você pode seguir:

- Configure o SPF para o seu domínio.

- Configure o DKIM para o seu domínio.

- Configure uma caixa de e-mails para relatórios.

- Acesse as informações de login do host de domínio.

- Verifique se já existe um registro DMARC (você pode usar o MxToolbox aqui).

- Altere a política DMARC.

Lembre-se de que tanto a configuração inicial de DKIM, SPF, MX, DMARC quanto as alterações subsequentes devem estar na ordem correta.

Abaixo você pode encontrar as configurações gerais para todos os provedores de domínio (usando o Google como exemplo). Mas lembre-se, como você tem seus próprios domínios, eles podem ser configurados de maneiras diferentes.

Configuração geral do SPF

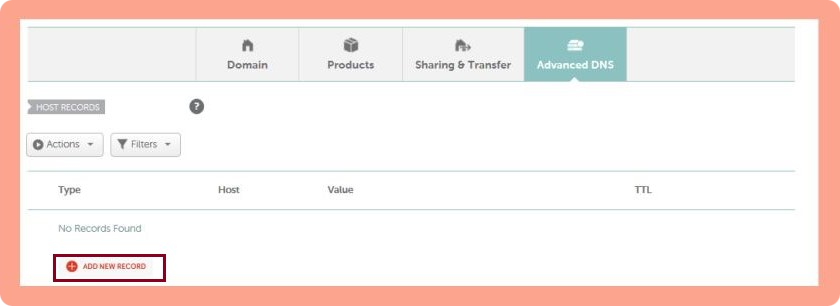

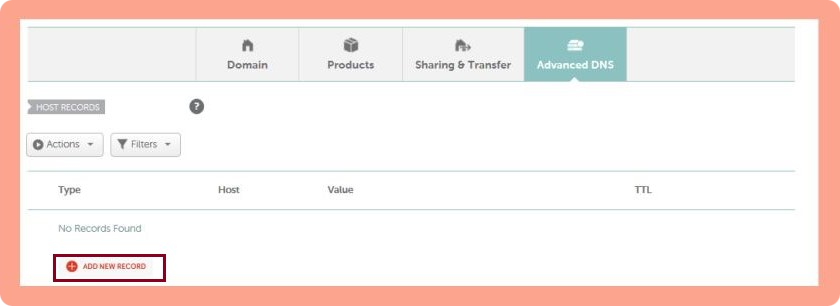

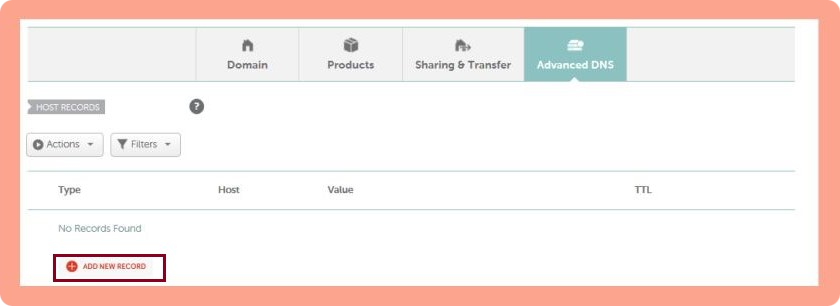

- Você precisa acessar as configurações de DNS (por exemplo, Namecheap, Cloudflare, Bluehost, etc.) e criar um novo registro.

- Selecione o registro TXT e digite “@” em “Nome”.

- Cole “v=spf1 include: _spf.google.com ~all” em “Value” e salve.

Configuração geral do DKIM

Estas etapas são para os administradores que gerenciam as Contas do Google para sua empresa:

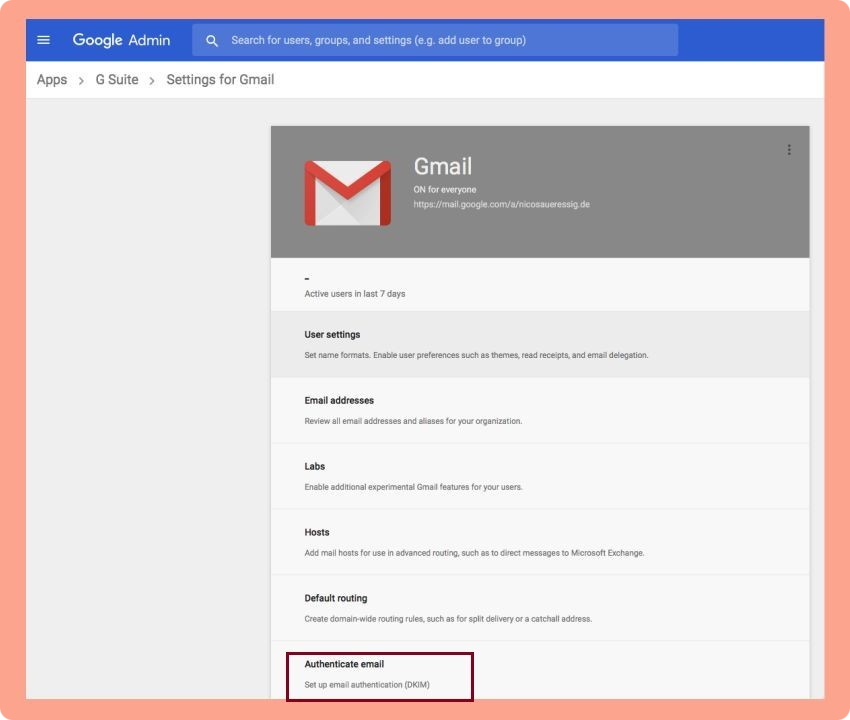

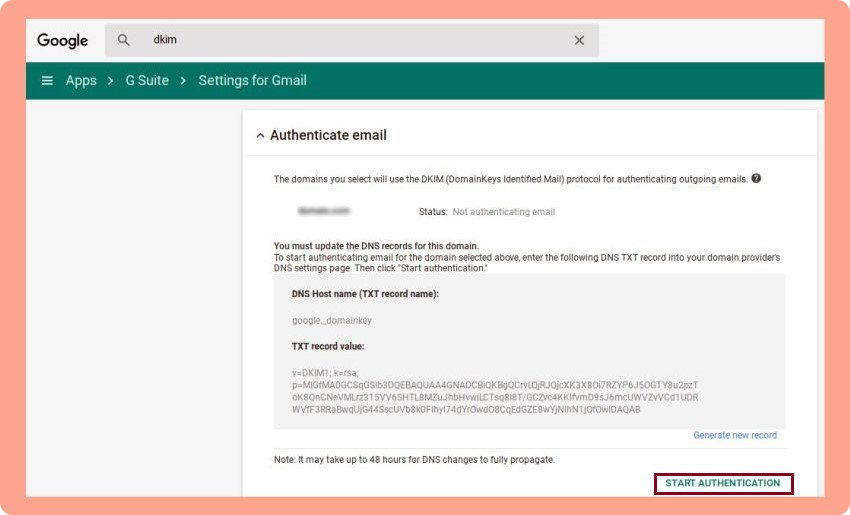

- Faça login no Google Admin Console.

- Clique no menu superior esquerdo e vá para Apps> Google Workspace> Gmail> e clique em Autenticar e-mail.

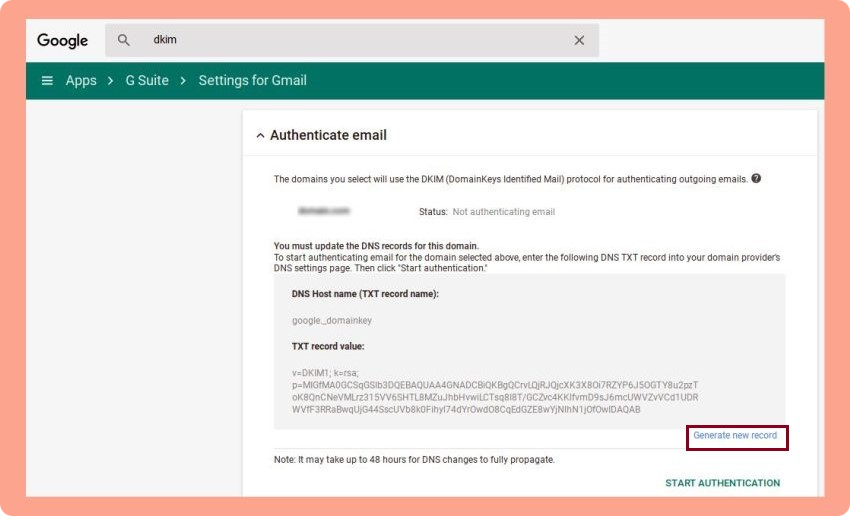

- Escolha seu domínio na lista suspensa, clique em “Gerar novo registro” e copie o nome do host e o valor do registro TXT.

- Faça login em seu DNS (por exemplo, Namecheap, Cloudflare, Bluehost, etc.), vá para a lista de domínios, escolha seu domínio e selecione “Gerar novo registro” nas configurações avançadas.

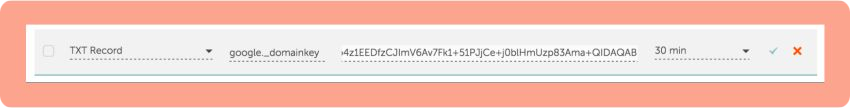

- Selecione o registro TXT e digite o nome do host que você acabou de copiar do Google em “Nome do registro TXT” e o valor do registro TXT em “Valor do registro TXT”.

- Salve suas alterações.

- Volte para o Google e simplesmente clique em “Iniciar autenticação”.

- Aguarde a atualização do DNS 🙂

Aqui está uma instrução de vídeo para caso você queira uma explicação mais detalhada:

Configuração geral do DMARC

Assim como o SPF e o DKIM, o DMARC é uma entrada simples de uma linha em seus registros DNS (por exemplo, Namecheap, Cloudflare, Bluehost, etc.).

Antes de configurá-lo, certifique-se de configurar os registros SPF e DKIM para o domínio em questão.

Em seguida, siga estas etapas:

- Vá para as configurações de DNS e crie um novo registro.

- Escolha um registro ‘TXT’.

- Adicione um hostname (por exemplo, _dmarc).

- Adicione o valor. Você pode encontrar uma entrada DMARC de amostra que pode ser usada para criar a sua a seguir:

| v=DMARC1; p=quarantine; rua=mailto:example@domain.com; ruf=mailto:email@domain.com; fo=s |

Onde:

- v – Um valor de tag obrigatório (não o altere!).

- p – política de processamento de e-mail. Uma das opções possíveis é especificada – none, quarentine ou reject.

- rua – Endereço de e-mail para recebimento de relatórios estatísticos. O endereço deve pertencer ao mesmo domínio para o qual o registro DMARC está configurado.

- ruf – Endereço de e-mail para receber relatórios sobre falhas nas verificações de autenticação. Como cada erro ao verificar o endereço do remetente gera um relatório separado, é melhor ter uma caixa de correio separada para isso.

- fo – Determina em quais casos os relatórios serão enviados ao proprietário do domínio. Os valores possíveis incluem:

- 0 – um relatório é enviado se as verificações SPF e DKIM falharem. Definido como padrão.

- 1 – um relatório é enviado se uma das verificações falhar – SPF ou DKIM.

- d – um relatório é enviado para cada verificação DKIM realizada.

- s – um relatório é enviado para cada verificação SPF realizada.

Resumindo

Agora que seu registro SPF, registro DKIM e política DMARC estão configurados corretamente, tudo o que resta fazer é começar a enviar seus e-mails frios!

E lembre-se, a ferramenta Campanhas de gotejamento por e-mail da Snov.io está sempre pronta para ajudá-lo com o seu outreach.

Bons envios!